Система разрешений, которая появилась в Android несколько лет назад, была предназначена для ограничения приложений, которые зачастую захватывали те привилегии, которые им не предназначались. Благодаря ей пользователи получили возможность запрещать установленному ПО доступ к своему местоположению, сообщениям и другой информации. Однако механизм разрешений был настолько неприметным, что многие пользователи, не обращая внимания, раздавали приложениям все разрешения, которые они запрашивали. Тогда Google решила доработать его, но сделала только хуже.

Читайте также: В системе разрешений Android — серьезный баг, и Google о нем знает

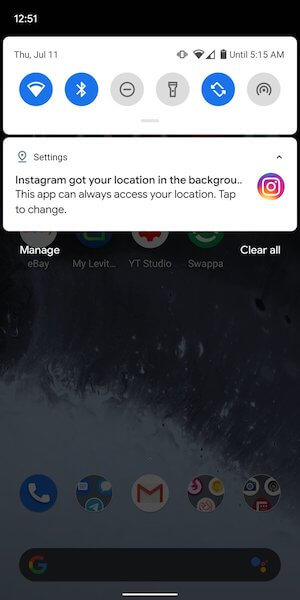

В пятой бета-версии Android Q обнаружился баг, который автоматически изменяет настройки системы разрешений и позволяет приложениям получать доступ к службам геолокации в фоновом режиме. В результате, как сообщили пользователи, такую привилегию получили даже те программы, которым был запрещен доступ к их местоположению. К счастью, из-за особенностей реализации системы разрешений в Android Q пользователи вовремя узнали о несанкционированной слежке и смогли ее запретить.

Слежка в Android

Очевидно, баг появился в Android Q именно в результате работы Google над усовершенствованием системы разрешений. Еще весной поисковый гигант объявил, что планирует основательно подойти к вопросу обеспечения безопасности своих клиентов и хочет встроить в Android механизм, который будет фиксировать случаи слежки приложений за пользователями и оповещать их об этом. Таким образом они смогли бы сами принимать решение об отключении приложения или позволении ему и дальше собирать информацию.

Читайте также: Тысячи приложений для Android уличили в незаконной слежке

На этой неделе стало известно о похожем баге, который обнаружился в релизной версии Android. Он позволял приложениям обходить систему разрешений, получая информацию о действиях пользователя – к примеру, его перемещениях и переписке с другими пользователями – через другие приложения, у которых есть доступ к этим данным. Google объявила, что в курсе проблемы, однако пообещала исправить ее только в Android Q.

А с какими багами на Android сталкивались вы? Ответы оставляйте в комментариях или нашем Telegram-чате.