Все мы уже привыкли к тому, что взглянув только на адресную строку нашего браузера можно сразу понять является ли сайт, на котором мы находимся, безопасным или нет. Да и сам браузер тут же норовит предупредить пользователя о небеяопасности ресурса, если тот попытается на него перейти. Но тут один разработчик продемонстрировал эксплойт, который может заставить вас поверить, что вы находитесь на безопасном сайте, отобразив поддельную версию адресной строки прямо в вашем любимом браузере Chrome на Android.

Написав об этом в своем личном блоге, разработчик Джим Фишер (Jim Fisher) смог публично продемонстрировать, что любой веб-сайт может легко подменить адресную строку в Chrome на Android и интерфейс вкладок, используя лишь несколько несложных хитростей веб-дизайна.

По сути, когда вы пролистываете любую страницу в Google Chrome, верхняя часть пользовательского интерфейса с адресной строкой и иконкой для доступа к окну вкладок скрыты от просмотра. Фишер обнаружил, что есть возможность «спрятать» действие пролистывания страницы, а то есть заставить браузер думать, что страница в данный момент не пролистывается, что позволит вам пролистывать страницу, но при этом верхняя часть интерфейса с адресной строкой отображаться не будет.

Именно в этот момент на вредоносном сайте, на который вы попадете, тапнув по какой-нибудь ссылке, может отображаться изображение поддельной адресной строки в верхней части экрана, где обычно находится интерфейс Google Chrome, с совершенно другим URL-адресом, но включая значок замка, который сообщает вам, страница «безопасна».

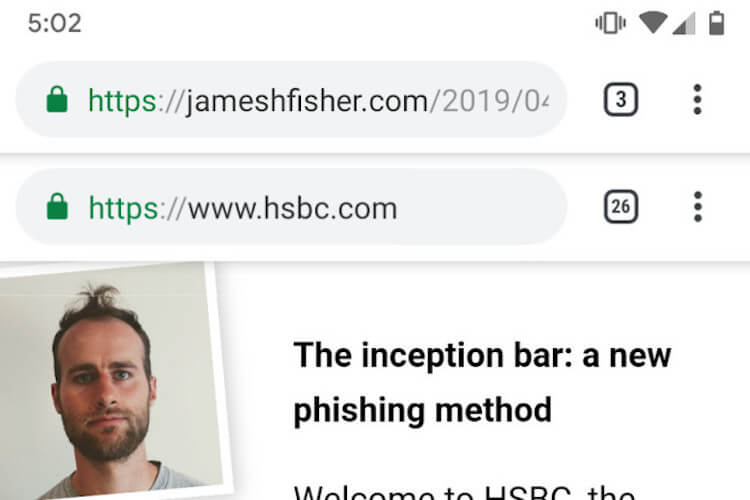

Чтобы дать представление о том, как это выглядит, Фишер записал видео с демонстрацией использования поддельной адресной строки в действии. В данный момент это видео, которое разработчик размесил у себя в блоге почему-то не работает, а потому я приложу сюда лишь скриншот окна мобильного браузера Chrome с реальной адресной строкой, которую нарочно не стали скрывать для демонстрации, и поддельной адресной строкой с подмененным адресом.

Одним из наиболее важных аспектов этого эксплойта является то, что вы не можете легко покинуть страницу в Chrome без доступа к адресной строке. Да, ведь можно просто тапнуть в интерфейсе браузера по кнопке «Назад», но не так все просто. Многие веб-сайты уже продемонстрировали, как легко переназначить действие кнопки «Назад» в вашем браузере, и поэтому Google прямо сейчас работает на «заплаткой» для этого эксплойта.

В настоящее время лучший способ проверить, была ли подделана ваша адресная строка – это заблокировать смартфон, а затем снова разблокировать его. Это должно заставить Chrome для Android отобразить свою реальную адресную строку и в то же время оставить фальшивую, как показано на скриншоте выше. Чтобы опробовать эксплойт в действии и узнать больше о его работе, вы можете ознакомиться с полным постом разработчика в его личном блоге.

Делитесь своим мнением в комментариях под этим материалом и в нашем Telegram-чате.